Android mobil uygulamların birçoğu arka planda sunucu ile haberleşmede http protokolü kullanır. Bu yüzden mobil uygulama testlerinde burp suite veya zad attack proxy (zap) gibi web

proxy araçları kullanılarak rahatlıkla test edilebilir.

Bunun için web proxy kurulu pc veya notebook sistemimiz ile mobil cihaz ile sunucu arasına girersek gelen

giden trafik üzerinde her türlü hakimiyeti elimize almış oluruz. Parametrelere çeşitli payloadlar gönderilerek dönen cevaplar yorumlanarak çeşitli güvenlik açıkları tespit edilebilir.

Web proxy kurulu notebook ile mobil cihaz ve sunucu arasına girmek için aşağıdaki adımlar uygulanabilir.

Araya girebileceğimiz notebook üzerine zap veya burp suite benzeri bir web proxy aracı kurulabilir. Biz makalelede ZAP proxy tercih ettik.

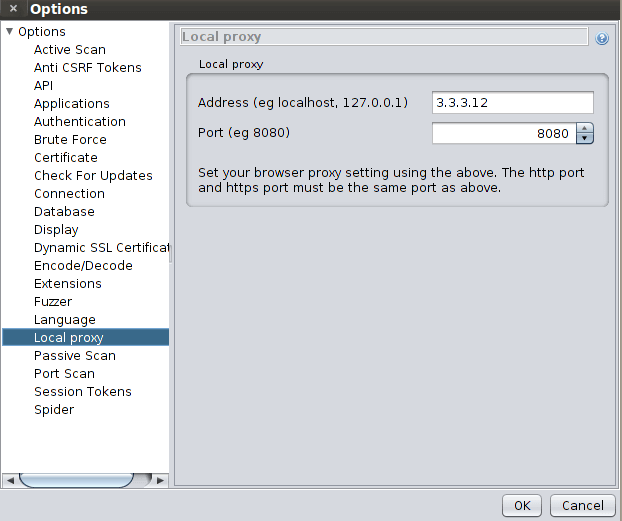

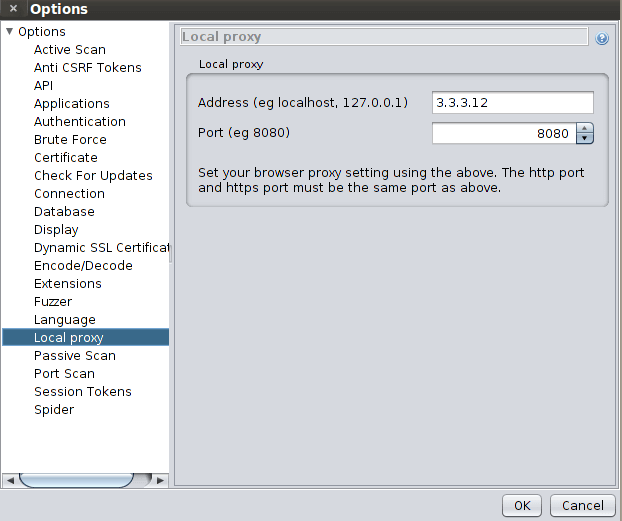

Zap üzerinden proxy ayarlarını aşağıdaki gibi yapıyoruz. Notebook yerel IP adresini ve port numarasını aşağıdaki gibi set ediyoruz.

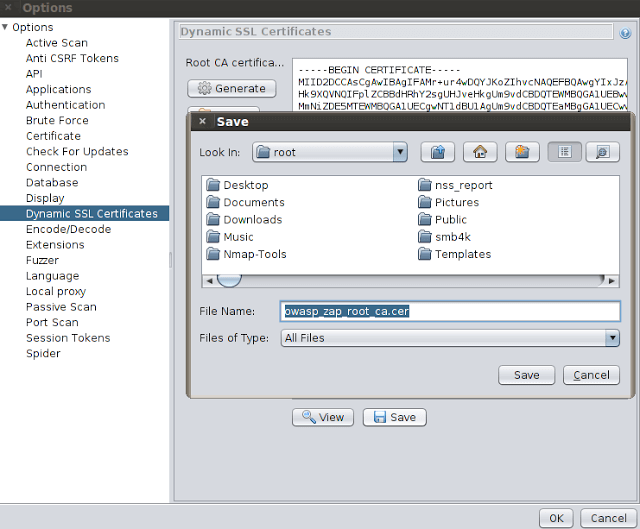

Zap

ile araya gireceğimizden dolayı zap tarafından gönderilen sertfikanın

android cihazımızda güvenilebilmesi için trust sertfikalar arasına

almalıyız. Bunun için ZAP üzerinden aşağıdaki gibi sertfika export

edilebilir.(.cer uzantılı olacak şekilde.)

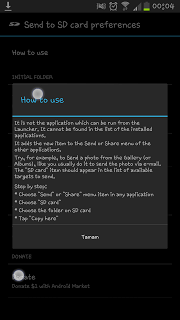

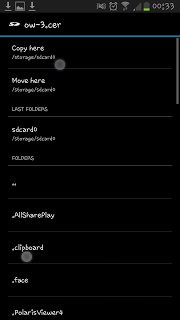

Bu .cer uzantılı sertfikayı android cihazımıza indirip SD Card içerisine kopyalamamız gerekmektedir. Sd card’a kopyalamakla komut satırından boğuşmamak için için ‘Send To SD Card’ uygulaması kullanılabilir.

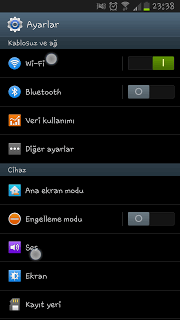

Daha

sonra android cihazımız üzerinde aşağıdaki yol takip edilerek owasp zap

tarafından üretilen dinamik ssl sertfikamızın android cihazımız

tarafından güvenilir sertfikalar arasına almak gerekir.

Uygulamalar/Ayarlar/Kişisel/Güvenlik/Kimlik Bilgisi Depolama/Cihaz Belleğinden Yükle yolu takip edildiğinde sdcard daki sertfika dosyaları aranır ve cihazımız tarafından güvenilen sertfikalar arasına eklenir.

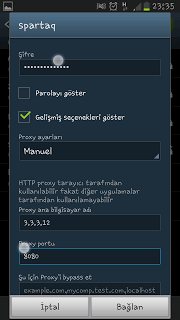

Bundan sonra yapılması gerken kablosuz ağ bağlantısı için proxy ayarı girilmesi gerekir. Bunun için

Uygulamalar/Ayarlar/Wi-fi altındaki bağlantı yapılacak kablosuz ağ seçilir. Burada mevcut ayarları

unut denilip tekrar kurulurken ileri düzey seçeneklerinden proxy

ayarları girilir.

Owasp

zap proxy için belirlediğimiz ayarlar (3.3.3.12:8080) aynı şekilde Wifi

proxy ayarları olarakta girilir. Bundan sonra android cihazımızın http/https

trafiği bu IP ve porta gidecektir. Bu şekilde trafiği üzerimizden

geçirip bundan sonra normal web uygulaması test eder gibi testlerimize devam edebiliriz. Manuel payloadlar gönderilebileceği gibi otomatize olarakta zaafiyet taraması gerçekleştirilebilir.

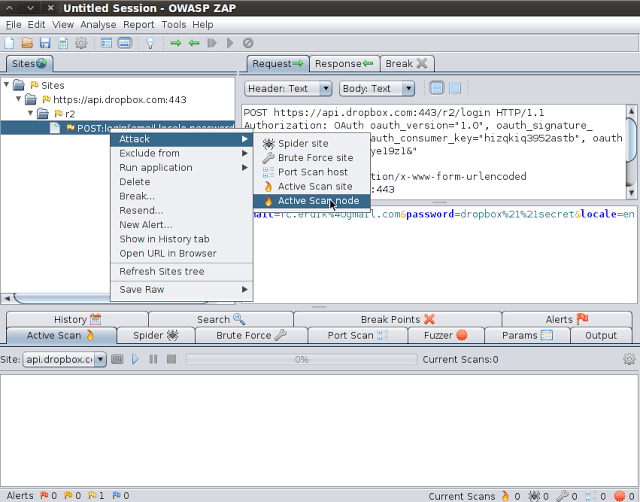

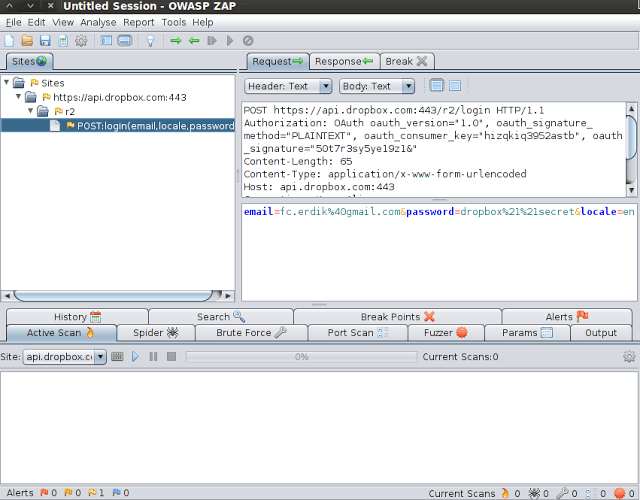

Güvenlik testi uygulamamız için

örnek olarak dropbox android uygulaması kullanılmıştır. İlgili android

uygulamasını açıp login olalım ve oluşan https trafiğini zap üzerinden

geçtiğini görelim ve bundan sonra taramalar web uygulama testlerine

benzer devam ettirilebilir.

Login

formundan girilen kullanıcı adı ve parola bilgisi aşağıda görüldüğü

gibi araya girdiğimiz için artık bizim üzerimizden hedefe gidecektir.

Yakalanan http post datası active scan node denilerek güvenlik açıklıkları için taranabilir.

Fırat Celal ERDİK <celal.erdik@bga.com.tr>