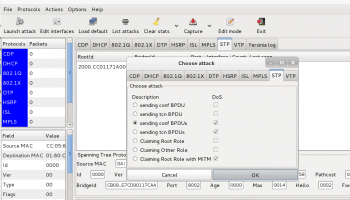

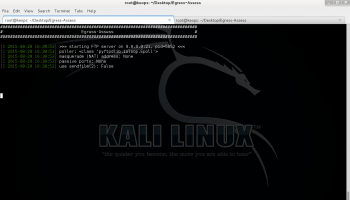

Kurumsal Ağlarda DLP ve SIEM Test amaçlı Veri Sızıntı Simülasyonu

En tehlikeli siber saldırılar, şüphesiz ki sonucunda veri sızıntısının yaşandığı senaryolardır. Normal bir güvenlik zafiyetinin yanında çok daha maliyetli ve telafisi zor bir durumdur. Örneğin bir finans kurumundan müşteri kredi kartı ya da kimlik bilgilerininin dışarı çıkarılması ciddi problemlere...