En tehlikeli siber saldırılar, şüphesiz ki sonucunda veri sızıntısının yaşandığı senaryolardır. Normal bir güvenlik zafiyetinin yanında çok daha maliyetli ve telafisi zor bir durumdur. Örneğin bir finans kurumundan müşteri kredi kartı ya da kimlik bilgilerininin dışarı çıkarılması ciddi problemlere yol açacaktır. Böyle bir durumun yaşanmaması için sadece sızma testlerinin yapılmış olması yeterli olmayabilir. Kurum içinde bu tarz atak senaryolarının simülasyonlarının gerçekleştirilmesi, saldırının tespit edilip edilemeyeceği konusunda kuruma fayda sağlayacaktır. Böylece SIEM ekipleri olayın senaryosuna uygun aksiyon planlarını alıp gerekli kolerasyon çalışmalarını yapacaklardır.

Bu tarz bir senaryonun simülasyonunu yapmak için, network üzerinden çıkan dataları test etmeye yarayan Egress-Assess aracı kullanılabilir. FTP,HTTP ve HTTPS üzerinden çalışma yeteneğine sahip olan bu araç, kredi kartı bilgisi(CC), sosyal güvenlik numaraları(SSN) ve çeşitli isim-adres kombinasyonları üretebilmektedir. Temelde aracın kullanımı için iki bileşene ihtiyaç vardır. Bunlardan ilki, kritik verilerin gönderileceği sunucu bilgisayar, diğeri ise verileri gönderecek olan istemci bilgisayardır.

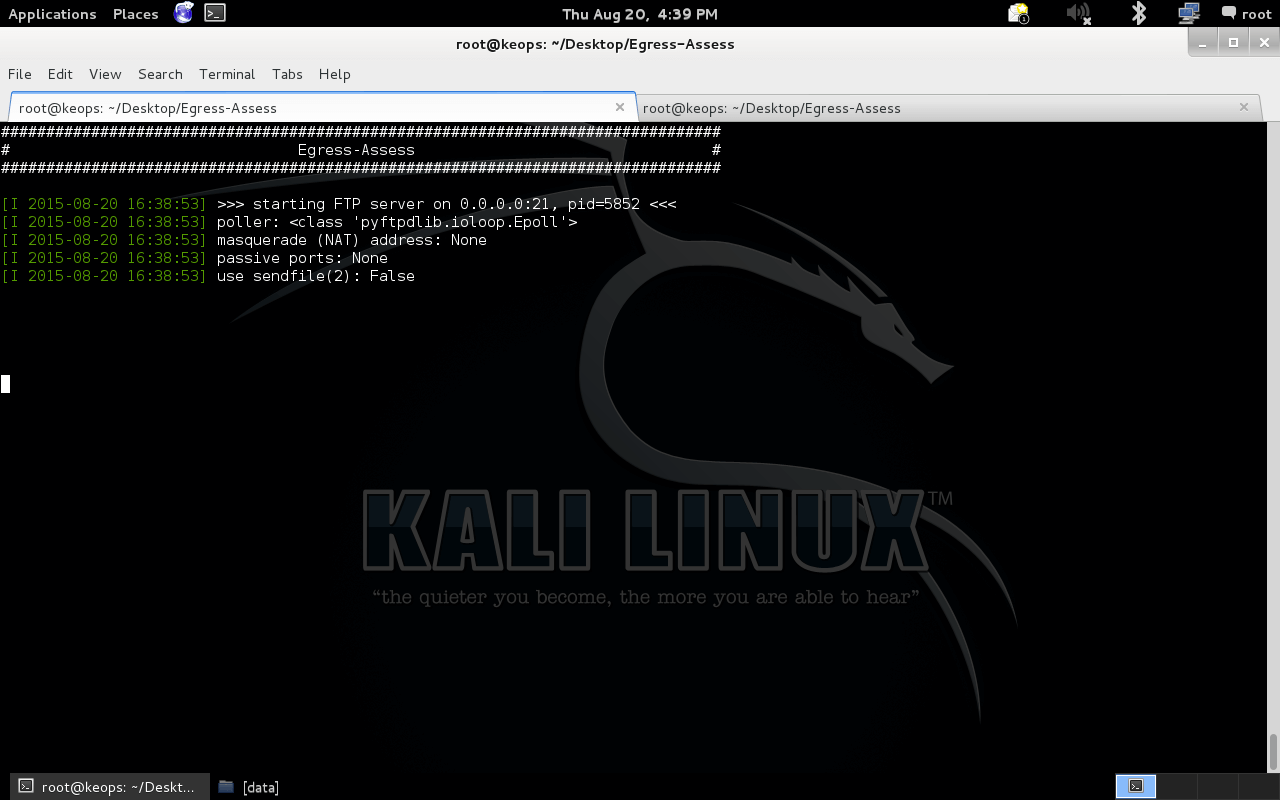

Örneğin, hassas verileri FTP üzerinden dışarıya çıkarmak için sunucu tarafında Egress-Assess aracı ftp server modunda çalıştırıp dinlemeye alınır. Komut üzerinde basit bir kimlik doğrulama bilgisi de belirtilebilir.

Kurumsal Ağlarda DLP ve SIEM Test amaçlı Veri Sızıntı Simülasyonu

./Egress-Assess.py –server ftp –username testuser –password pass123

Daha sonra istemci tarafında aynı kimlik doğrulama bilgileri kullanılarak sunucu makineye aşağıdaki gibi elde edilen data gönderilebilir. Burada uygulama kendisi hassas verileri oluşturabileceği gibi kullanıcının belirlediği bir dosyayı da gönderebilmektedir.

./Egress-Assess.py –client ftp –username testuser –password pass123 –datatype cc –ip 192.168.200.139 –file ckart.txt

Sunucu tarafında ilgili oturumun açıldığına ve transferin tamamlandığına dair bağlantı bilgileri aşağıdaki gibi görülebilir.

Dışarıya çıkarılan veri sunucu makinede /data dizini altında görülebilir.

Aynı işlemler HTTP ve HTTPS üzerinden de gerçekleştirilebilir. Örneğin sunucu tarafını http server modunda çalıştırmak için aşağıdaki gibi bir komut kullanılabilir.

./Egress-Assess.py –server http

Aynı şekilde istemci tarafından sunucuya verileri göndermek için kullanılması gereken komut aşağıdaki gibidir.

./Egress-Assess.py –client http –data-size 15 –ip 192.168.200.139 –datatype cc –file ckart_new.txt

Daha sonra sunucu tarafında gönderilen datanın içeriği görüntülenebilir.

Osman Cihat IŞIK – Senior SOC Analyst

1 Yorum

bilgilendirici teşekkürler paylaşım için aslında daha fazla ders bazlı içerik olsa güzel olurdu.