Caldera İle Saldırı Simülasyonu

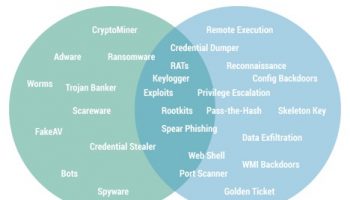

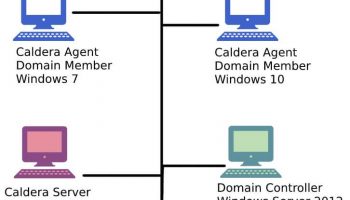

Caldera İle Saldırı Simülasyonu; saldırganlar genellikle sistemlere sızdıktan sonra orada bulunmakla yetinmez daha fazlası ve mevcut konumunu korumak için işlemlerine devam ederler. Sisteme erişim sağlandıktan sonra yapılabileceklerden bazıları aşağıdaki gibi sıralanmıştır. Hak Yükseltme: Sistemin y...