Siber İstihbarat Gereksinimleri, Planlama, Yön ve Gözden Geçirme

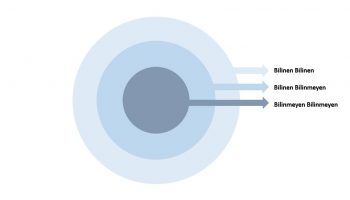

Bir kuruluş karşılaştıkları olası tehdit ve risklere göre önceliklendirilmesi gereken varlıklara sahip olabilir. Bu varlıklar insanların süreçlerini, ürünlerini ve sağladıkları hizmetleri kapsamaktadır. Kurumun, bu tür varlıklardan hangisinin, iş faaliyetlerini yürütmek için kritik olduğunu anlaması...